Sistem Hotspot Mikrotik membuat semua User harus Login terlebih dahulu agar dapat mengakses internet. Terkadang ada beberapa user yang malas untuk login dan ingin bisa langsung masuk Hotspot tanpa login atau Bypass Login Hotspot Mikrotik. Untuk mengakomodir permintaan user ini, kita bisa memanfaatkan fitur Hotspot IP-Bindings.

IP Bindings memungkinkan kita untuk mem-bypass hotspot user tertentu tanpa harus melalui proses autentikasi (login). Selain itu, IP Binding juga memungkinkan kita untuk melakukan blokir user tertentu agar dia tidak bisa mengakses jaringan hotspot.

Pada Tutorial Mikrotik Indonesia ini akan kita bahas tentang Cara mem-bypass user hotspot tertentu agar tidak perlu login dan juga cara untuk memblokir user Hotspot Mikrotik menggunakan IP Bindings.

A. Cara Membuat User Hotspot Tidak Perlu Login (Bypass Login Hotspot)

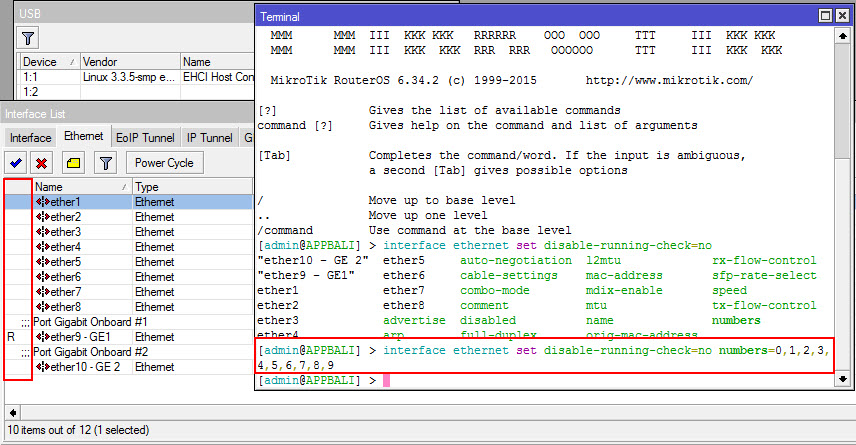

1. Pastikan Hotspot Mikrotik nya sudah berjalan dengan baik.

2. Buka Winbox, Masuk ke menu IP --> Hotspot --> Masuk Tab IP Bindings --> Tambahkan IP Binding baru.

3. Disini kita harus tau MAC Address dan IP Address dari user kemudian kita isikan di kolom yang disediakan.

4. Jika Anda tidak mau repot-repot memasukkan secara manual data MAC dan IP Address User tersebut, silakan masuk ke Tab Host --> Pastikan User yang mau di bypass sudah konek ke WiFi Hotspot --> Klik kanan pada user yang dimaksud pada list --> Make Binding.

5. Ini akan membuat data IP Binding terisi secara otomatis.

6. Nah, sekarang perhatikan pada kolom Type. Pilih bypassed --> OK

7. Kemudian suruh user yang di-bypass tersebut untuk konek lagi ke WiFi Hotspot. Seharusnya dia tidak lagi diarahkan ke halaman login Hotspot Mikrotik, melainkan sudah bisa mengakses internet secara langsung tanpa perlu login hotspot.

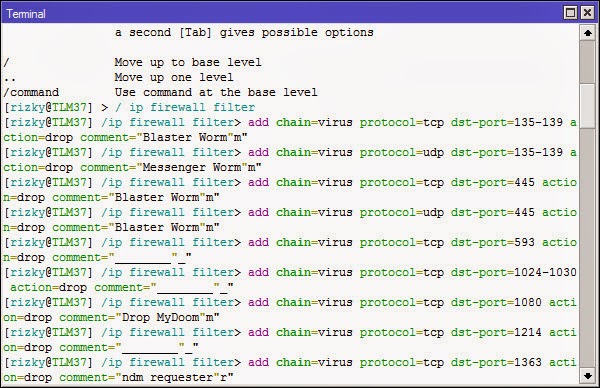

B. Cara untuk Memblokir User Hotspot Mikrotik Agar tidak Bisa Konek Hotspot

1. Caranya hampir sama dengan sebelumnya. Bedanya pada data IP Binding kolom Type pilih blocked.

2. Dengan demikian user yang diblokir tersebut tetap bisa konek ke WiFi namun tidak bisa akses kemana-mana. Bahkan tidak bisa mengakses Halaman Login Hotspot Mikrotik.

3. User akan mengira kalau hotspot nya bermasalah atau internet nya gangguan, padahal akses dia saja yang kita blokir, hehehe.